- Katılım

- 12 Nis 2024

- Mesajlar

- 5,455

- Yaş

- 37

- Cihaz

- Nothing Phone (2a)

- Nothing OS Sürümü

- 3.2

- Kulaklık

- Diğer

Akıllı telefon güvenliği, günümüz dijital dünyasında kullanıcılar için en öncelikli konuların başında geliyor. Nothing ve CMF gibi markaların popülaritesi artarken, bu cihazlardaki potansiyel güvenlik zafiyetleri de yakından takip ediliyor. Son dönemde ortaya çıkan Fenrir exploit'i, özellikle Nothing Phone (2a), CMF Phone 1 ve diğer MediaTek işlemcili cihazları etkileyen ciddi bir bootloader açığı olarak teknoloji gündemine oturdu. Bu makalede, Fenrir exploit'inin ne olduğunu, nasıl çalıştığını ve Nothing'in bu güvenlik zafiyetine karşı tepkisini detaylı bir şekilde inceleyeceğiz.

nothingforum.com

Bu zafiyetin Nothing tarafından bir ay boyunca göz ardı edilmesi ve geliştiricinin güvenlik raporuna yanıt vermemesi üzerine Fenrir exploit'i kamuya açık hale getirildi. Bu durum, Nothing ve CMF cihazlarının güvenlik duruşu hakkında ciddi soru işaretleri yaratıyor.

nothingforum.com

Bu zafiyetin Nothing tarafından bir ay boyunca göz ardı edilmesi ve geliştiricinin güvenlik raporuna yanıt vermemesi üzerine Fenrir exploit'i kamuya açık hale getirildi. Bu durum, Nothing ve CMF cihazlarının güvenlik duruşu hakkında ciddi soru işaretleri yaratıyor.

Exploit, bl2_ext içindeki sec_get_vfy_policy() adlı bir fonksiyonu değiştirerek her zaman "0" döndürmesini sağlar. Sonuç olarak, EL3 seviyesinde çalışan doğrulanmamış bir bl2_ext, önyükleme zincirinin geri kalanı için doğrulanmamış görüntüleri sorunsuz bir şekilde yükleyebilir. Bu, saldırganlara cihaz üzerinde tam ve erken kontrol imkanı sunar.

Exploit'in kullanımı hakkında daha fazla teknik bilgiye ve detaylara ulaşmak için R0rt1z2'nin GitHub deposunu ziyaret edebilirsiniz: https://github.com/R0rt1z2/fenrir

Nothing Phone (2a) ve CMF Phone 1 kullanıcıları için bu durum, cihazlarının güvenlik durumu hakkında bilgi sahibi olmayı ve potansiyel riskleri değerlendirmeyi gerektiriyor. Bu exploit, bir yandan özgür yazılım geliştiricileri ve meraklılar için yeni kapılar açarken, diğer yandan üreticilerin güvenlik konusundaki taahhütlerinin ne denli kritik olduğunu bir kez daha gözler önüne seriyor.

Fenrir Exploit Nedir ve Kimleri Etkiliyor?

Fenrir, güvenlik araştırmacısı R0rt1z2 tarafından geliştirilen ve özellikle Nothing Phone (2a), CMF Phone 1 ve diğer MediaTek yonga setine sahip cihazları hedef alan yeni bir bootloader açığıdır. Bu exploit, telefonun açılış (önyükleme) sürecindeki bir zafiyetten faydalanarak Android işletim sistemi yüklenmeden önce bile cihaz üzerinde tam kontrol sağlamaya olanak tanıyor.

Fenrir Exploit nedir?

Fenrir Exploit, Nothing Phone (2a), CMF Phone 1 ve diğer MediaTek işlemcili Android cihazları etkileyen, cihazın güvenli önyükleme zincirindeki (secure boot chain) kritik bir zafiyeti kullanan bir güvenlik açığıdır (exploit). Bu açık, Android işletim sistemi başlamadan önce bile cihaz üzerinde...

Güvenli Önyükleme Zinciri (Secure Boot Chain): Telefonunuz Nasıl Güvenli Başlıyor?

Bir telefon açıldığında, yazılımın güvenli ve kurcalanmamış olduğundan emin olmak için birden fazla adımdan geçer. Bu sürece "güvenli önyükleme zinciri" denir. Her adım, yalnızca bir önceki adım onu doğruladığında güvenilir kabul edilir. İşte tipik bir MediaTek cihazdaki bu zincir:- BootROM: Çipe yerleşik olan ilk koddur. Bir sonraki bölümü yükler.

- Preloader: Bir sonraki bileşeni, yani bl2_ext'yi yükler ve normalde onu doğrular.

- bl2_ext: En yüksek ayrıcalık seviyesinde (EL3) çalışır ve her şeyi doğrulaması gereken ana bileşendir.

- TEE (Trusted Execution Environment): Parmak izi verileri ve şifreleme gibi güvenli operasyonları yönetir.

- GenieZone: Güvenli sisteme erişimi yöneten bir MediaTek bileşenidir.

- LK / AEE: Android işletim sistemini başlatır ve çökme günlüklerini yönetir.

- Linux Kernel: Android'in kendisidir. Telefon artık tamamen açılmıştır.

Fenrir Exploit: MediaTek Boot Chain'deki Kritik Zafiyet

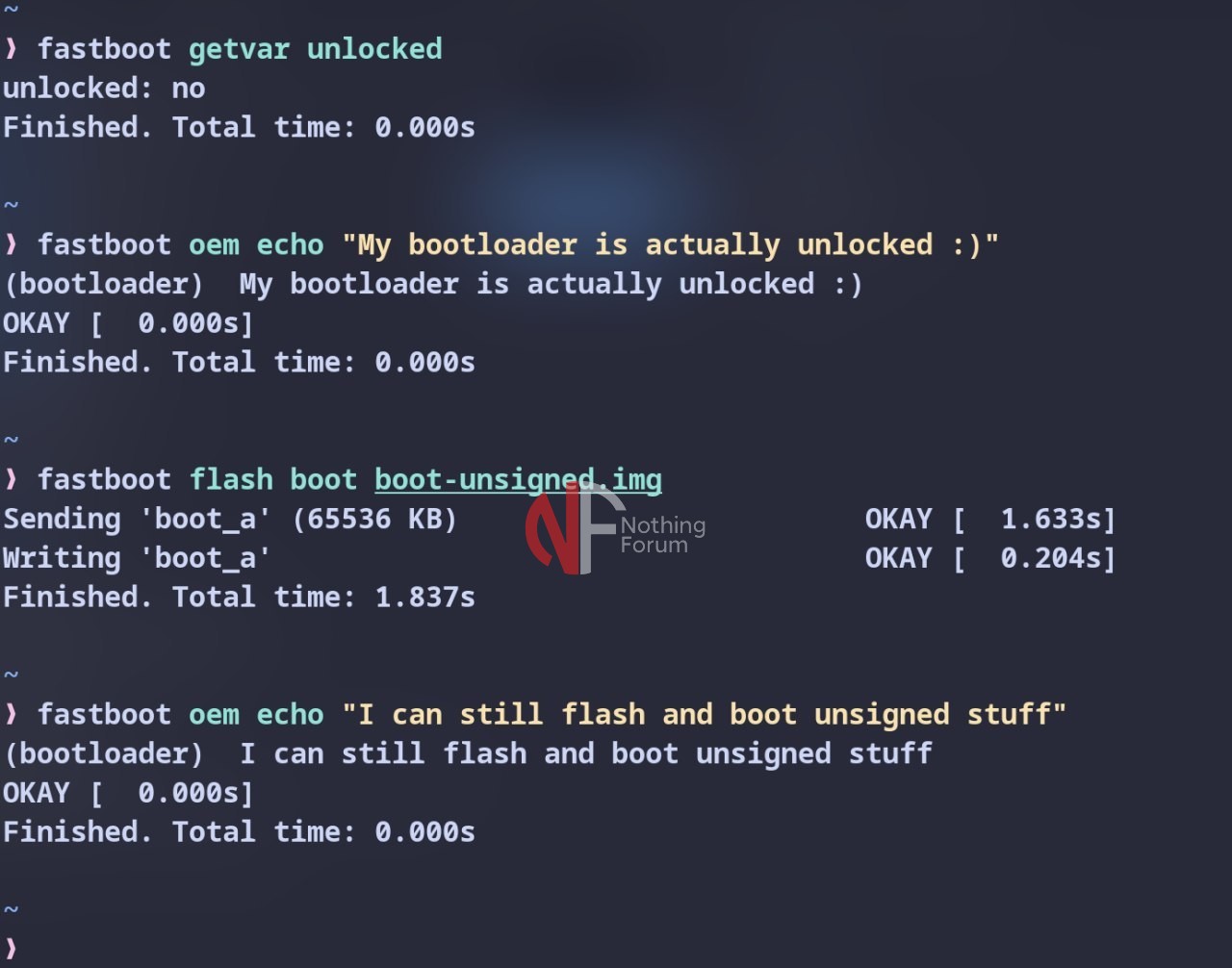

Fenrir exploit'i, MediaTek önyükleme zincirindeki kritik bir kusuru kötüye kullanır. Bootloader'ın kilidi açıldığında (seccfg), Preloader, bl2_ext bölümünün doğrulamasını atlar. Bu durum, tüm sonraki bileşenleri doğrulamaktan sorumlu olan bl2_ext'nin kendisi doğrulanmadığı ve değiştirilebildiği için tüm güvenli önyükleme sürecini tehlikeye atar.Exploit, bl2_ext içindeki sec_get_vfy_policy() adlı bir fonksiyonu değiştirerek her zaman "0" döndürmesini sağlar. Sonuç olarak, EL3 seviyesinde çalışan doğrulanmamış bir bl2_ext, önyükleme zincirinin geri kalanı için doğrulanmamış görüntüleri sorunsuz bir şekilde yükleyebilir. Bu, saldırganlara cihaz üzerinde tam ve erken kontrol imkanı sunar.

Exploit'in Sonuçları ve Potansiyeli: Güvenlik Doğrulamalarını Atlatma Yeteneği

Fenrir exploit'i, beraberindeki PoC (Proof of Concept) ile cihazın kilitli durumunu sahte olarak "kilitli" gösterme yeteneğine sahiptir. Bu, bootloader kilidi açık olmasına rağmen, cihazın kilitli gibi görünmesini sağlar. Bu özellik, güvenlik açısından ciddi bir riski beraberinde getirmekle birlikte, bazı kullanıcılara da "farklı" kapılar aralayabilir:- Play Integrity API Atlatma: Cihaz kilitli olarak spoof edildiği için, kullanıcıların bootloader kilidi açık olsa bile Google'ın Play Integrity API'sinin tüm bütünlük kontrollerini (Basic, Device, Strong) geçmeleri mümkün hale geliyor.

- Root/Custom ROM Kullanımı: Bu, root erişimi olan veya Nothing Phone (2a) custom ROM kullanan kullanıcılar için bankacılık uygulamaları gibi Play Integrity'ye bağımlı uygulamaları sorunsuz çalıştırma potansiyeli sunar. Hatta bir kullanıcı, Nothing Phone (2a) üzerinde LineageOS ile root, spoofing, pixel parmak izi veya sızdırılmış keybox kullanmadan Basic, Device ve Strong bütünlük kontrollerini geçmeyi başardı.

Sadece Nothing Değil: Diğer MediaTek Cihazları da Tehdit Altında

Bu zafiyet, Nothing cihazlarına özgü olmayıp, MediaTek platformundaki temel bir kusurdan kaynaklandığı için başka cihazları da etkiliyor. Örneğin, Vivo X80 Pro'nun da bu açıktan etkilendiği ve hatta daha ciddi bir versiyonunu barındırdığı belirtiliyor; zira bu cihaz, bootloader kilitli olsa bile bl2_ext doğrulamasını yapamıyor.Exploit'in kullanımı hakkında daha fazla teknik bilgiye ve detaylara ulaşmak için R0rt1z2'nin GitHub deposunu ziyaret edebilirsiniz: https://github.com/R0rt1z2/fenrir

Nothing'in Sorumluluğu ve Kullanıcı Güvenliği

Bu durum, Nothing ve diğer MediaTek tabanlı cihaz üreticilerinin güvenlik raporlarına verdikleri yanıt hızını ve ciddiyetini sorgulatıyor. Bir bootloader açığı, cihazın en temel güvenlik katmanını doğrudan etkilediği için, bu tür zafiyetlerin hızla giderilmesi büyük önem taşır. Üreticilerin, cihazlarının yazılım güvenliğini sürekli olarak güncellemesi ve rapor edilen açıkları zamanında kapatması, kullanıcı güvenliğini sağlamak ve marka imajını korumak adına hayati bir sorumluluktur.Nothing Phone (2a) ve CMF Phone 1 kullanıcıları için bu durum, cihazlarının güvenlik durumu hakkında bilgi sahibi olmayı ve potansiyel riskleri değerlendirmeyi gerektiriyor. Bu exploit, bir yandan özgür yazılım geliştiricileri ve meraklılar için yeni kapılar açarken, diğer yandan üreticilerin güvenlik konusundaki taahhütlerinin ne denli kritik olduğunu bir kez daha gözler önüne seriyor.